Мобильные угрозы I квартала 2026 года: банковские трояны вышли на первое место

Главное: банковские трояны взяли первое место

По данным Dr.Web Security Space для мобильных устройств, в I квартале 2026 года произошёл значимый сдвиг в структуре Android-угроз. Банковские трояны семейства Android.Banker увеличили активность более чем в 2,5 раза и впервые стали самыми распространёнными вредоносными приложениями для Android — обогнав рекламные трояны, которые занимали лидирующие позиции последние несколько кварталов.

При этом активность рекламных троянов продолжила снижаться:

- Android.MobiDash — меньше на 32,70%

- Android.HiddenAds — меньше на 7,09%

Банковские трояны: как работает Android.Banker.Mamont

Наиболее распространёнными стали представители подсемейства Android.Banker.Mamont — разнообразные вредоносные приложения с единой схемой работы.

Что умеют банковские трояны этого семейства:

- Перехватывать СМС с одноразовыми кодами подтверждения банковских операций

- Показывать фишинговые окна поверх легитимных банковских приложений

- Имитировать интерфейс реальных банковских приложений для кражи учётных данных

- Собирать конфиденциальные данные: список установленных приложений, информацию о SIM-карте, звонках, входящих и исходящих СМС

Пример: Android.Banker.Mamont.80.origin

Этот конкретный вариант перехватывает СМС с одноразовыми кодами от кредитных организаций, содержимое уведомлений и технические данные об устройстве. Троян работает незаметно для пользователя.

Как злоумышленники защищают трояны от антивирусов

В I квартале аналитики зафиксировали активное использование мусорного кода (Tool.Obfuscator.TrashCode) для защиты банковских троянов от обнаружения. Этот метод составил 15,35% от общего числа детектирований потенциально опасного ПО.

Суть: в код вредоноса добавляется большой объём случайных инструкций, никак не влияющих на функциональность. Для антивируса такая программа выглядит иначе при каждой модификации — сигнатурный анализ затрудняется многократно.

Также активно использовалась утилита NP Manager (Tool.NPMod) — несмотря на снижение числа детектирований на 31,65%. Она позволяет обфусцировать код и обходить проверку цифровой подписи после модификации приложения.

Среди других модификаторов в квартале фигурировали Tool.LuckyPatcher — утилита для создания патчей к установленным Android-приложениям (изначально легитимная — например, для отключения проверок root в банковских клиентах) — и Tool.CloudInject, через который встраивается код в чужие приложения по облачной схеме. Оба регулярно используются злоумышленниками для модификации легитимных приложений с дальнейшим внедрением вредоносных функций.

Android.Phantom: клик-фрод с машинным обучением

В январе 2026 года Dr.Web предупредил о новом семействе троянов-кликеров Android.Phantom. Это одна из наиболее технически сложных мобильных угроз квартала.

Как работает Android.Phantom

Трояны накручивают рекламные клики на веб-сайтах, используя два режима работы:

Режим 1 — с WebRTC (трансляция экрана) Если устройство поддерживает WebRTC (технология потоковой передачи видео через браузер), троян загружает целевой сайт в невидимом WebView и транслирует злоумышленникам виртуальный экран. Те управляют им вручную или через автоматизированную систему для имитации кликов по рекламным объявлениям.

Режим 2 — с TensorFlow.js (полная автоматизация) Если WebRTC недоступен, применяются JavaScript-сценарии с фреймворком TensorFlow.js. Кликеры скачивают с удалённого сервера поведенческую модель машинного обучения, которая имитирует действия реального пользователя при взаимодействии с сайтами и рекламой.

Где распространялись Android.Phantom

- Официальный каталог GetApps для устройств Xiaomi — трояны были внедрены в ряд игр

- Telegram-каналы и серверы Discord

- Онлайн-сборники ПО

- Вредоносные веб-сайты

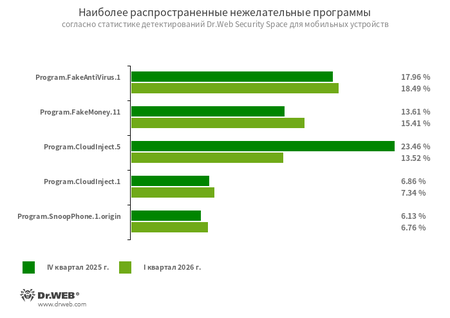

Нежелательное и рекламное ПО

Поддельные антивирусы — Program.FakeAntiVirus

Самые распространённые нежелательные приложения квартала. Имитируют работу антивирусного ПО: «обнаруживают» несуществующие угрозы и требуют купить полную версию для «лечения».

Program.FakeMoney — заработок, которого нет

Приложения, обещающие заработок на выполнении заданий. Имитируют начисление вознаграждений, а для вывода «накопленного» требуют достичь минимальной суммы. Когда пользователь её набирает — обещанные выплаты так и не поступают.

Program.CloudInject — непрозрачные модификации

Приложения, модифицированные через облачный сервис CloudInject. Особая опасность в том, что моддер не контролирует, что именно встраивается в приложение на удалённом сервере. Приложения получают набор опасных системных разрешений, а после модификации владелец сервиса может дистанционно блокировать их, показывать диалоги, отслеживать установку другого ПО.

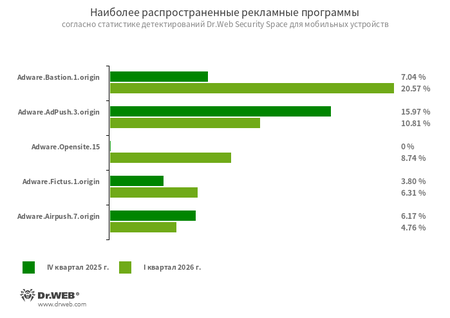

Рекламное ПО

| Приложение | Как работает | |---|---| | Adware.Bastion.1.origin | Оптимизатор-обманщик. Показывает уведомления о «нехватке памяти» и «ошибках системы», запускает «оптимизацию» — и показывает рекламу | | Adware.Opensite.15 | Псевдочиты для игр. Обещает ресурсы в играх, на деле загружает сайты с объявлениями | | Adware.AdPush.3.origin | Рекламный модуль, встраиваемый в приложения. Показывает уведомления, маскирующиеся под системные сообщения | | Adware.Fictus.1.origin | Встраивается в клоны популярных игр и приложений, распространяемых через сторонние каталоги | | Adware.Airpush.7.origin | Семейство рекламных модулей. В зависимости от версии показывает уведомления, всплывающие окна и баннеры, продвигает установку других вредоносных приложений и передаёт конфиденциальные данные на удалённые серверы |

Угрозы в Google Play: 1,87 млн заражений

Несмотря на меры защиты, Google Play снова стал источником вредоносного ПО.

Android.Joker — подписки без ведома пользователя

Множество троянских приложений Android.Joker скрывались в утилитах для оптимизации Android, мессенджерах, мультимедийных и других программах. Суммарно пользователи установили их не менее 370 000 раз.

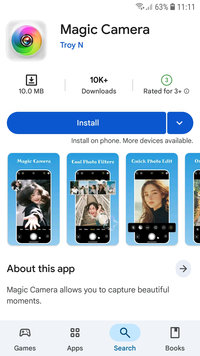

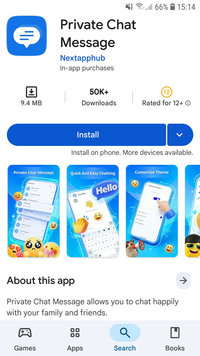

Конкретные обнаруженные в Google Play приложения:

- Private Chat Message (Android.Joker.2511) — маскировка под мессенджер с приватной перепиской

- Magic Camera (Android.Joker.2524) — маскировка под приложение для фото

Трояны подписывают жертв на платные мобильные услуги, используя скрытые запросы.

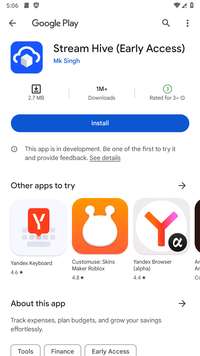

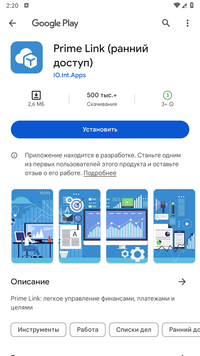

Android.Subscription.23 и .24 — 1,5 млн установок

Наиболее масштабные угрозы квартала в Google Play. Оба трояна загружали веб-сайты, на которых с помощью технологии Wap Click автоматически активировались платные мобильные подписки. У жертвы запрашивался номер телефона — после чего сервис подключался без её ведома.

Распространялись под видом:

- Stream Hive (Android.Subscription.23) — якобы приложение для управления финансами, более 500 000 установок

- Prime Link (Android.Subscription.24) — аналогичная легенда, более 1 000 000 установок

Их единственная реальная функция — загрузка сайтов для подключения платных сервисов.

Прочие заметные угрозы

Android.FakeApp.1600 — троян, загружающий заданный в настройках сайт. Известные модификации открывают сайты онлайн-казино.

Android.Click.1812 — вредоносные моды мессенджера WhatsApp, незаметно загружающие сайты в фоновом режиме.

Android.HiddenAds.675.origin — рекламный троян, скрывающий своё присутствие в системе (иконка убирается из меню). Устанавливается под видом безобидных приложений, в ряде случаев — в системный каталог другим вредоносным ПО.

Android.Packed.57.origin — обфускатор, используемый в том числе для защиты банковских троянов Android.SpyMax.

Program.SnoopPhone.1.origin — шпионское ПО: читает СМС, отслеживает звонки и местоположение, ведёт аудиозапись окружения.

Главные тенденции I квартала 2026 для Android

- Банковские трояны Android.Banker — угроза №1, рост в 2,5 раза за квартал

- Мусорный код (TrashCode) — новый стандарт защиты вредоносного ПО от антивирусов

- Android.Phantom — технически сложный клик-фрод с ML и WebRTC-трансляцией

- Google Play не является безопасным источником: 1,87 млн заражений за квартал через два семейства

- Рекламные трояны отступают, уступая место более опасным финансовым угрозам

Как защитить корпоративные и личные Android-устройства

- Устанавливайте приложения только из Google Play — и даже там проверяйте разработчика и отзывы

- Не устанавливайте приложения через Telegram, Discord и сторонние сайты — даже если их предлагают «как моды» популярных программ

- Используйте антивирус с поведенческим анализом — сигнатурный анализ не выявит трояны с мусорным кодом

- Проверяйте запрашиваемые разрешения: фонарик не должен запрашивать доступ к СМС и контактам

- Для корпоративных устройств — политики MDM (Mobile Device Management) с ограничением установки приложений

Если у вас сотрудники работают с корпоративными данными на личных или рабочих мобильных устройствах — обратитесь к нам. Поможем выстроить мобильную безопасность без лишних сложностей.

Источник статистики: отчёт компании «Доктор Веб» по вредоносной активности для мобильных устройств в I квартале 2026 года.