Обзор вирусной активности в I квартале 2026 года

Общая картина: угроз стало меньше, но опаснее

По данным статистики детектирований антивируса Dr.Web, в I квартале 2026 года общее число обнаруженных угроз снизилось на 6,77% по сравнению с IV кварталом прошлого года. Число уникальных угроз уменьшилось ещё значительнее — на 11,98%.

Однако снижение количества — не повод расслабляться. Атаки становятся точнее, а злоумышленники активно применяют новые методы защиты своих инструментов от обнаружения антивирусами.

Чаще всего на защищаемых устройствах обнаруживались:

- Рекламное ПО и рекламные трояны — по-прежнему лидируют по числу детектирований

- Вредоносные программы-загрузчики — доставляют в систему другие угрозы

- Бэкдоры — обеспечивают скрытый удалённый доступ к заражённым машинам

Топ угроз квартала

На рабочих станциях

Trojan.Siggen31.34463 — троян, написанный на языке Go. Использует уязвимость типа DLL Search Order Hijacking в торрент-клиенте uTorrent: вредоносная DLL-библиотека размещается по пути %appdata%\utorrent\lib.dll и загружается вместо легитимной. Цель — установка майнеров и рекламного ПО.

Adware.Downware.20655 / 20766 — рекламное ПО, выступающее промежуточным установщиком пиратских программ. Пользователи, загружающие взломанный софт, получают в нагрузку рекламные модули.

Trojan.BPlug.4268 — вредоносный компонент браузерного расширения WinSafe. JavaScript-сценарий, показывающий навязчивую рекламу во всех браузерах.

Adware.Siggen.33379 — поддельный блокировщик рекламы, замаскированный под Adblock Plus. Вместо блокировки рекламы — её показ. Устанавливается другими вредоносными приложениями.

В почтовом трафике

В электронных письмах чаще всего встречались:

| Угроза | Описание | |---|---| | JS.DownLoader.1225 | ZIP-архивы с подозрительными JavaScript-скриптами | | W97M.DownLoader.2938 | Трояны-загрузчики в документах Microsoft Office | | Exploit.CVE-2017-11882 | Эксплойт для уязвимости MS Office (актуален до сих пор!) | | Exploit.CVE-2018-0798 | Ещё один старый эксплойт MS Office, до сих пор работающий | | JS.Redirector.514 | Скрипт, перенаправляющий на подконтрольные злоумышленникам сайты |

Обратите внимание: эксплойты для уязвимостей 2017–2018 годов до сих пор используются в атаках. Это означает, что у значительного числа организаций Microsoft Office так и не обновлён.

Шифровальщики: меньше атак, но не потому что безопаснее

Число запросов на расшифровку файлов, затронутых троянами-шифровальщиками, сократилось на 31,51% по сравнению с IV кварталом 2025 года. Эксперты Dr.Web связывают это со спецификой новогодних праздников: часть киберпреступников приостановила активность, а пострадавшие компании могли не сразу обнаружить инцидент.

Наиболее распространённые энкодеры I квартала:

| Шифровальщик | Доля обращений | |---|---| | Trojan.Encoder.35534 | 15,59% | | Trojan.Encoder.29750 | 3,23% | | Trojan.Encoder.41868 | 3,23% | | Trojan.Encoder.26996 | 1,62% | | Trojan.Encoder.44383 | 1,61% |

Сетевое мошенничество: новые схемы

Интернет-аналитики Dr.Web зафиксировали несколько активных мошеннических волн.

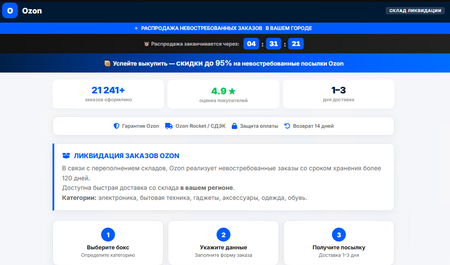

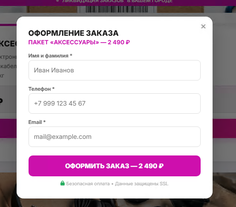

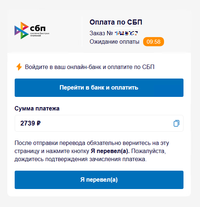

Поддельные маркетплейсы — «невыкупленные заказы»

Злоумышленники создали сеть сайтов, имитирующих известные маркетплейсы. Схема: пользователю предлагают купить «коробку-сюрприз» с якобы невостребованными товарами по низкой цене. После указания персональных данных и оплаты через СБП жертва не получает ничего — ни товара, ни денег.

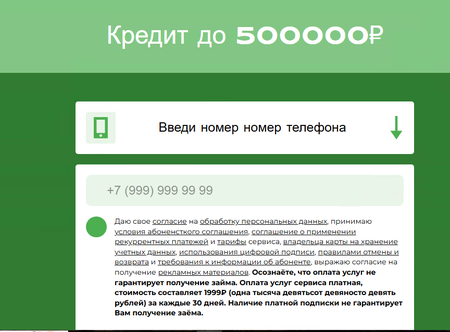

Псевдофинансовые сервисы

Под видом агрегаторов кредитов, микрозаймов и услуг банкротства создавались сайты с платной подпиской. Пользователь платит за «подбор предложений», которые в реальности доступны бесплатно — а деньги списываются периодически.

Поддельные сервисы трудоустройства

Аналогичная схема использовалась и в нише поиска работы. Сайты обещали «помощь в трудоустройстве», доступ к закрытым базам вакансий или гарантированное собеседование за платную подписку. На практике под красивой обёрткой скрывался либо тот же подписной сервис без реальных предложений, либо переадресация на навязчивую рекламу займов и микрокредитов. В ряде случаев сайты собирали персональные данные соискателей (резюме, контакты, паспортные сведения) для последующей перепродажи.

Фишинг под маркой известных мероприятий

Выявлены поддельные сайты благотворительного забега «Зелёный марафон» — для сбора персональных данных участников.

Инвестиционный фишинг

Традиционно активны поддельные инвестиционные платформы с «гарантированной доходностью», имитирующие крупные банки. Цель — сбор персональных данных и первоначального «взноса».

Мобильные угрозы: банковские трояны продолжают расти

В сегменте Android I квартал отметился ростом активности банковских троянов — тенденция, наметившаяся ещё в IV квартале 2025-го. Лидеры — представители подсемейства Android.Banker.Mamont.

Android.Phantom — новая угроза с машинным обучением

В январе Dr.Web предупредил о троянах-кликерах Android.Phantom. Особенность: они используют машинное обучение и видеотрансляции для накрутки кликов на веб-сайтах — то есть вредонос «смотрит» видео и имитирует действия реального пользователя, обходя стандартные системы защиты.

Распространялись через:

- Каталог GetApps (устройства Xiaomi)

- Telegram-каналы и серверы Discord

- Сторонние сборники ПО и вредоносные сайты

Новый метод обхода антивирусов

Аналитики зафиксировали рост использования мусорного кода (Tool.Obfuscator.TrashCode) в банковских троянах. Суть метода: в код вредоноса добавляется большой объём случайных инструкций, которые не влияют на функциональность, но существенно затрудняют сигнатурное детектирование.

Google Play снова не уберёгся

В каталоге выявлены очередные вредоносные приложения:

- Android.Joker — подписывает пользователей на платные услуги

- Android.Subscription — аналогичная функциональность

Фишинг 2.0: нейросети на стороне атакующих

В отдельном аналитическом материале «Правда о вирусах» №1333 эксперты Dr.Web обратили внимание на качественный сдвиг в фишинге, который подтверждается схемами квартала.

- Языковые модели генерируют тексты «приманок» на любом языке с идеальной грамотностью — старый признак «текст с ошибками = подозрительно» больше не работает.

- Deepfake голоса и видео позволяют имитировать руководство, родственников, HR-менеджеров. Особенно опасно в связке с мессенджерами: «звонок директора» с просьбой перевести деньги выглядит и звучит как настоящий.

- ИИ-полиморфизм: нейросети «на лету» переписывают код вредоноса, чтобы обходить сигнатурный анализ. Принцип не нов (полиморфизм известен 30+ лет, и алгоритмы расшифровки/эмуляции в Dr.Web с ним справляются), но скорость генерации модификаций выросла на порядки.

- Омниканальность атак: соцсети → мессенджер → почта → телефон в несколько этапов, чтобы повысить доверие и выманить действие.

Принципиально новых типов атак ИИ не изобретает — он масштабирует и удешевляет старые. Главный канал заражения по-прежнему сам пользователь, который запускает файл вопреки предупреждениям системы.

Практический минимум на стороне пользователя:

- Принцип «второго канала» — любую финансовую просьбу, пришедшую в мессенджер или почту, перепроверять обычным звонком по уже известному номеру. Голос и видео в мессенджерах подделать можно, прямой звонок по сотовой связи — пока нет.

- HTTPS ≠ безопасно — замок в адресной строке означает только шифрование канала, не легитимность сайта. Мошенники легко получают валидные сертификаты.

- Двухфакторная аутентификация включена везде, где это возможно.

- Пароли — в менеджере с шифрованием, а не в браузерных профилях, которые инфостилеры выгребают в первую очередь.

- Никогда не вводить данные по ссылке из письма/SMS — открывать сервис вручную через закладку или официальное приложение.

Главные тенденции I квартала 2026

- Общее число угроз снизилось, но это в значительной мере эффект новогодних праздников

- Банковские трояны для Android растут — особую опасность представляет семейство Mamont

- Мусорный код как метод обхода антивирусов набирает популярность

- Старые уязвимости MS Office эксплуатируются по-прежнему — патчи не установлены у многих

- Фишинг продолжает эволюционировать: от поддельных маркетплейсов и сервисов трудоустройства до имитации спортивных мероприятий и deepfake-звонков «от руководства»

Как защитить свою компанию

Минимум, который должен быть в любой организации:

- Антивирусная защита на всех устройствах, включая мобильные

- Регулярное обновление Microsoft Office и операционных систем — это закроет эксплойты 2017–2018 годов

- Запрет установки приложений из сторонних источников на корпоративных Android-устройствах

- Обучение сотрудников: научите распознавать фишинговые письма и схемы мошенничества

- Резервное копирование с изоляцией бэкапов от основной сети

Если вы хотите оценить реальный уровень защиты своей инфраструктуры — свяжитесь с нами. Подберём антивирусное решение и поможем выстроить комплексную защиту под задачи вашего бизнеса.

Источник статистики: отчёт компании «Доктор Веб» по итогам I квартала 2026 года.